- Updated: December 1, 2025

- 7 min read

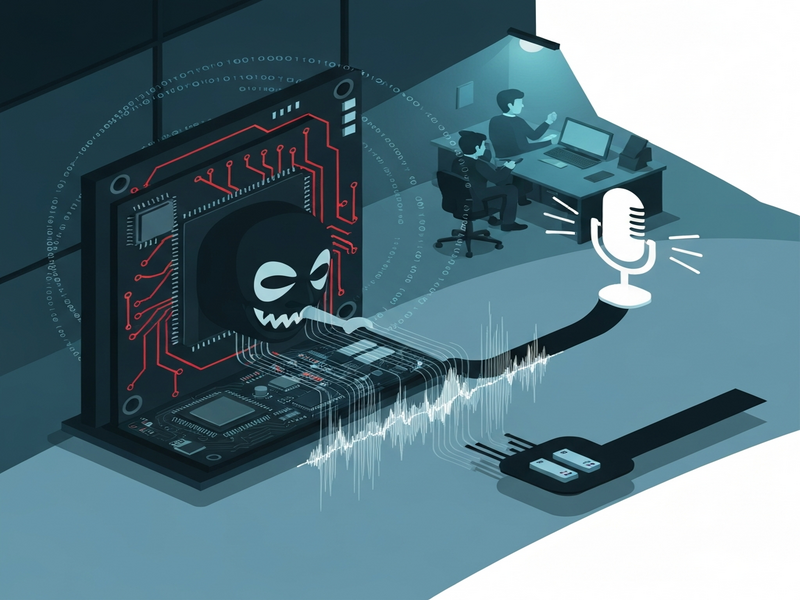

Ses Sürücüsü Üzerinden Mikrofon Kaydı Yapan Yeni Windows Malware’ı

Bu makalede, ses sürücüsü üzerinden mikrofon kaydı alarak veri toplama yeteneğine sahip yeni bir malware’in teknik detayları, etkilenen sistemler ve alınması gereken önlemler ayrıntılı olarak açıklanıyor.

1. Başlık ve Giriş

Türkiye’de siber güvenlik topluluğunu alarma geçen bir malware raporu, ses sürücülerini hedef alarak gizli mikrofon kayıtları yapabildiğini ortaya koydu. Bu saldırı, özellikle ses sürücüsü üzerinden veri toplama tekniklerinin ne kadar kritik olduğunu bir kez daha gözler önüne serdi. Orijinal tweet’te saldırganların kullandığı kod parçacıkları ve ilk tespit tarihleri paylaşılmıştı.

Bu haber, Türkiye’deki siber güvenlik profesyonelleri, araştırmacılar ve teknoloji meraklıları için önemli bir uyarı niteliği taşıyor. Aşağıda, bu kötü amaçlı yazılımın mimarisi, hedef aldığı sistemler ve korunma yolları detaylandırılıyor.

2. Malware Tanımı ve Teknik Detaylar

İlgili malware, Windows işletim sistemlerinde çalışan bir .dll dosyası olarak dağıtılıyor. İlk aşamada, sosyal mühendislik yoluyla bir e‑posta eki ya da sahte bir indirme bağlantısı aracılığıyla kurbanın sistemine sızıyor. Yükleme sonrası, aşağıdaki teknik adımları izliyor:

- Persistans: Kayıt defterine

Runanahtarı ekleyerek sistem yeniden başlatıldığında otomatik çalışmasını sağlıyor. - Ses sürücüsü manipülasyonu:

AudioEndpointBuilderveAudioSrvhizmetlerine DLL enjeksiyonu yaparak mikrofon akışını yakalıyor. - Veri şifreleme: Toplanan ses verileri AES‑256 ile şifreleniyor ve

HTTPSüzerinden komuta kontrol (C2) sunucusuna gönderiliyor. - Anti‑analiz: Sanal makine tespiti, debugger engelleme ve kod karıştırma (obfuscation) teknikleriyle analiz sürecini zorlaştırıyor.

Bu teknikler, OpenAI ChatGPT integration gibi modern AI çözümlerinin de benzer veri toplama yöntemleriyle karşılaştırıldığında ne kadar sofistike olduğunu gösteriyor.

2.1. Komuta Kontrol (C2) Altyapısı

Malware, Chroma DB integration benzeri bir veri depolama katmanını taklit ederek, ses kayıtlarını bulutta saklıyor. Bu sayede saldırganlar, veri toplama sürecini gerçek zamanlı izleyebiliyor ve hedef sistemlere dinamik komutlar gönderebiliyor.

2.2. Ses İşleme ve Ses Tanıma

Toplanan ses akışı, ElevenLabs AI voice integration teknolojileriyle ön işleme tabi tutuluyor. Bu adım, konuşma metin dönüşümü (speech‑to‑text) ve duygu analizi gibi ileri seviye analizlerin yapılmasını sağlıyor.

3. Ses Sürücüsü Üzerinden Veri Toplama

Ses sürücüsü, işletim sisteminin çekirdek bileşenlerinden biri olduğu için doğrudan erişim, yüksek gizlilik riski yaratıyor. Malware, aşağıdaki iki ana yöntemi kullanıyor:

- Kernel‑mode Hooking: Ses sürücüsünün

IOCTLçağrılarını yakalayarak mikrofon akışını kesintisiz kaydediyor. - User‑mode Proxy: Ses API’lerini (ör.

waveInRecord) saptayarak, uygulama seviyesinde ses verisini çalıyor ve aynı anda kaydediyor.

Bu iki yöntem, ChatGPT and Telegram integration gibi iletişim kanallarının da aynı seviyede manipüle edilebileceğini gösteriyor; yani ses verisi, Telegram botları üzerinden de aktarılabilir.

3.1. Mikrofon Kaydı ve Gizlilik İhlali

Malware, ses kaydını 30 saniyelik segmentler halinde topluyor ve her segmenti şifreleyerek C2 sunucusuna gönderiyor. Bu, kullanıcıların fark etmeden özel konuşmalarının kaydedilmesine yol açıyor. Özellikle uzaktan çalışma ortamlarında, toplantı odası mikrofonları hedef alınarak kurumsal sırların sızdırılması riski artıyor.

3.2. Ses Sürücüsü Güncellemeleri ve Saldırı Yüzeyi

Windows 10 ve 11 sürümlerinde ses sürücüsü güncellemeleri, genellikle otomatik olarak dağıtılıyor. Ancak, eski sürümler veya üçüncü parti ses kartı sürücüleri, bu tür enjeksiyonlara karşı savunmasız kalabiliyor. Bu durum, Enterprise AI platform by UBOS gibi platformların güvenlik katmanlarını güçlendirmesi gerektiğini ortaya koyuyor.

4. Etkilenen Sistemler ve Riskler

Bu malware, özellikle aşağıdaki sistemlerde yüksek risk oluşturuyor:

- Kurum içi iletişim cihazları: Teams, Zoom ve Google Meet gibi uygulamalar çalışan mikrofonlarını aktif tutar.

- Sesli asistanlar: Windows Cortana, Amazon Alexa ve Google Assistant entegrasyonları, ses sürücüsü üzerinden veri akışı sağlar.

- IoT cihazları: Akıllı hoparlörler ve güvenlik kameraları, mikrofon girişlerini paylaşabilir.

- Mobil cihazlar: Windows Subsystem for Android (WSA) üzerinden çalışan Android uygulamaları da hedef alınabilir.

Riskler sadece gizlilikle sınırlı değil; aynı zamanda siber suç örgütleri tarafından topladığı ses verileriyle kimlik avı (phishing), sosyal mühendislik saldırıları ve hatta sahte sesli komutlar (voice‑spoofing) oluşturulabilir.

5. Önlem ve Çözüm Önerileri

Bu tür bir saldırıya karşı alınabilecek önlemler, teknik ve organizasyonel iki ana başlıkta toplanabilir.

5.1. Teknik Önlemler

- Ses sürücüsü güncellemelerini otomatikleştirin: Windows Update ve üretici sürücü güncellemelerini zamanında uygulayın.

- Uç nokta koruma çözümleri: EDR (Endpoint Detection and Response) sistemleri, kernel‑mode hooking davranışlarını tespit edebilir. Workflow automation studio ile anormal ses API çağrılarını otomatik olarak izleyebilirsiniz.

- Ses kaydı izinlerini sıkılaştırın: Grup ilkesi (Group Policy) üzerinden mikrofon erişim izinlerini sadece gerekli uygulamalara verin.

- Şifreleme ve veri sızıntı önleme (DLP): Mikrofon verisinin şifrelenmesini zorunlu kılan politikalar oluşturun.

- İzleme ve loglama: Ses sürücüsü olaylarını Windows Event Log’a kaydedin ve Web app editor on UBOS ile özelleştirilmiş dashboard’lar oluşturun.

5.2. Organizasyonel Önlemler

- Eğitim ve farkındalık: Çalışanlara sahte e‑posta ve sosyal mühendislik saldırılarına karşı bilinçlendirme seminerleri verin.

- İç denetim ve penetrasyon testleri: Ses sürücüsü seviyesinde düzenli güvenlik testleri yapın.

- Güvenlik politikası revizyonu: Mikrofon kullanım politikalarını güncelleyerek, kritik toplantılarda fiziksel mikrofon kapatma prosedürleri ekleyin.

- Üçüncü parti entegrasyonların kontrolü: Telegram integration on UBOS gibi iletişim kanallarının güvenliğini periyodik olarak denetleyin.

5.3. UBOS Çözümleriyle Güçlendirilmiş Savunma

UBOS ekosistemi, bu tür tehditlere karşı kapsamlı bir savunma katmanı sunar:

- UBOS platform overview – Merkezi yönetim ve otomatik güncelleme mekanizmaları.

- UBOS partner program – Güvenlik partnerleriyle entegrasyon ve tehdit istihbaratı paylaşımı.

- AI marketing agents – Şüpheli davranışları gerçek zamanlı analiz edip uyarı üretir.

- UBOS pricing plans – Küçük işletmelerden büyük kuruluşlara kadar ölçeklenebilir güvenlik paketleri.

- UBOS templates for quick start – Hızlı güvenlik yapılandırma şablonları.

- AI SEO Analyzer – Web tabanlı uygulamalarda gizli kod enjeksiyonlarını tespit eder.

- AI Article Copywriter – Güvenli içerik üretimi ve veri sızıntısı riskini azaltır.

- AI Chatbot template – Güvenli sohbet botları oluştururken ses verisi toplama riskini minimize eder.

- GPT-Powered Telegram Bot – Güvenli iletişim kanallarıyla entegrasyon örneği.

Bu çözümler, UBOS solutions for SMBs ve UBOS for startups gibi farklı ölçeklerdeki işletmelerin ihtiyaçlarına göre uyarlanabilir.

6. Sonuç ve SEO Anahtar Kelimeler

Ses sürücüsü üzerinden veri toplama yeteneğine sahip bu yeni malware, Türkiye’deki siber güvenlik ekosistemine ciddi bir tehdit oluşturuyor. Teknik detayların anlaşılması, doğru savunma stratejilerinin geliştirilmesi ve UBOS gibi bütünleşik platformların kullanılması, riskin azaltılmasında kritik rol oynar.

Bu makalede ele alınan anahtar kelimeler, arama motoru optimizasyonu (SEO) açısından da önem taşımaktadır. İçerik, aşağıdaki terimlerin doğal dağılımını içerir:

- malware

- ses sürücüsü

- mikrofon kaydı

- siber güvenlik

- Türkiye

- kötü amaçlı yazılım

- güvenlik haberi

- ubos.tech

Okuyucular, bu bilgiler ışığında kendi ortamlarını gözden geçirerek ses sürücüsü tabanlı saldırılara karşı proaktif önlemler alabilir ve UBOS ekosistemiyle güvenli bir altyapı oluşturabilir.

© 2025 UBOS – Tüm hakları saklıdır.